В контексте отношений угроза кибербезопасности Поскольку количество кибератак продолжает расти, защита малого бизнеса от них становится важнейшим приоритетом. 2025 год знаменует собой поворотный момент, поскольку многие передовые технологические решения помогут малому бизнесу улучшить свою защиту, не тратя слишком много денег.

Эта статья Антидетект Браузер Хидемиум представит 13 лучших решений по кибербезопасности признан наиболее эффективным для малого бизнеса, помогая вам выбрать правильный инструмент защита данных, поддерживать репутацию и устойчиво развиваться в условиях все более сложной цифровой среды.

1. Почему кибербезопасность жизненно важна для малого бизнеса?

Для малого и среднего бизнеса (МСБ), Кибербезопасность Это не просто необходимость — это основа выживания и роста. Однако многие владельцы бизнеса по-прежнему беспечны, оставляя лазейки для хакеров. Подумайте: вы же не оставите свой магазин незащищенным на ночь, так зачем же оставлять свои онлайн-активы незащищенными?

Мэнни Барзилай, соучредитель Cytactic, прокомментировал:

«Многие владельцы бизнеса считают, что их компания слишком мала, чтобы стать целью хакеров, или что она не располагает ценной информацией. Это серьезная ошибка».

Реальные цифры вызывают тревогу: 73% малых предприятий столкнулись с кибератакой или утечкой данных Только за последний год малый и средний бизнес пострадал от ещё большего количества атак с использованием социальной инженерии.н350%по сравнению с крупные корпорации, просто потому, что в них легче проникнуть.

Ущерб тоже немалый. Почти 40% предприятий, подвергшихся атакам в прошлом году, сообщили об убытках.гладкий 250.000 долларов США.Помимо затрат на устранение последствий, последствия весьма обширны: падение цен на акции,кредитный рейтинг пострадал, и процентные ставки растут.

Помимо денег, предприятия также тратят много времени на восстановление систем, что приводит к сбоям в работе и ослаблению непрерывность бизнеса. Самое тревожное — это потеря репутации бренда— клиенты будут сомневаться в вашей способности защитить свою информацию, что приведет к потере постоянных клиентов и трудностям в привлечении новых.

Столкнувшись со все более сложными угрозами, предприятия малого и среднего бизнеса должны принять Многоуровневые решения кибербезопасности для всесторонней защиты. В следующем разделе мы рассмотрим передовые инструменты и стратегии 2025 года, которые каждому малому бизнесу стоит внедрить уже сейчас.

>>> Узнать больше: Что такое порт 443? Его роль и использование в интернет-безопасности

2. 13 лучших решений по кибербезопасности для малого бизнеса

Для Малый и средний бизнес (МСБ), реализация Комплексные решения по кибербезопасности Это ключ к защите от множества интернет-угроз. Эффективная система безопасности должна гарантировать Многоуровневая защита,общее видение и углубленный анализ.

Благодаря этому предприятия не только предотвращают известные риски, но и предотвратить необнаруженные потенциальные опасности.

2.1. Браузер, защищённый от обнаружения

Формы кибератак Эм-м-м вредоносное хороший интернет-мошенничество обычно основан на отслеживании поведения пользователей и их привычек в браузере. Чтобы избежать злоупотреблений, вам необходимо скрыть цифровые следы и защитите свою личность в сети.

Антидетект-браузер способный замаскировать личность, скрывать цифровой отпечаток пальца, что делает все ваши действия в сети неотслеживаемыми.

Если бизнесу нужно анонимный веб-серфинг или Управление несколькими учетными записями маркетинговые услуги, Хидемиум Это оптимальное решение. Этот инструмент поддерживает Полностью анонимный просмотр веб-страниц позволяет управлять несколькими аккаунтами социальных сетей.я без ограничений.

Первоначально разработанный в целях безопасности, браузеры, защищающие от обнаружения, такие как Hidemium Теперь маркетологи доверяют ему расширение своих цифровых операций.

С дружественным интерфейсом,Хидемиум Оценивается как Самый простой в использовании браузер-антидетект, помогает защитить от кибератаки на основе личности и риск потери аккаунта.

2.2. Антивирусное программное обеспечение

Согласно статистике,41% субъектов малого и среднего предпринимательства установлено антивирусное программное обеспечение или анти вредоносное ПО в течение последнего года в качестве опоры обороны.

Это первая линия обороны от опасных угроз, таких как кража данных, блокировка доступа к системе или саботаж устройства.

Антивирусное программное обеспечение работает следующим образом.уборщик, постоянно отслеживайте и выявляйте признаки вредоносного ПО до того, как оно причинит вред.

При правильном решении бизнес будет полностью защищен от вирус, червь, троян, шпионское ПО, фишинг и вирус-вымогатель.

2.3. Защита системы доменных имен (DNS)

Защита DNS действует как «умный фильтр» для интернет-подключений, помогая предотвратить случайный доступ сотрудников к мошенническим или вредоносным веб-сайтам. DNS-атаки могут перенаправлять пользователей на поддельные веб-сайты, использовать уязвимости системы или перегружать серверы, тем самым похищая данные, нарушая безопасность и распространяя вредоносное ПО.

Без этого уровня защиты хакеры могут легко воспользоваться уязвимостями, чтобы обманом заставить сотрудников раскрыть конфиденциальную информацию или перейти по опасным ссылкам, что напрямую угрожает безопасности корпоративных данных.

.webp)

>>> Узнать больше: Что такое DNS-зона? Преимущества и как эффективно управлять DNS-зоной

2.4 Обнаружение угроз

Системы обнаружения угроз и реагирования на них непрерывно отслеживают онлайн-активность, заблаговременно выявляя признаки опасности, прежде чем они нанесут ущерб. Эти инструменты способны своевременно обнаруживать вредоносные программы, программы-вымогатели и сложные фишинговые атаки, помогая своевременно их пресекать.

Без механизма обнаружения угроз компании могут осознать риск только тогда, когда последствия станут слишком серьезными: данные будут украдены, файлы зашифрованы или системы полностью парализованы. Это всё равно, что обнаружить течь в лодке, которая уже полностью затоплена.

2.5. Обнаружение и предотвращение вторжений (IDS/IPS)

IDS и IPS — это две технологии безопасности, которые помогают защитить сети от несанкционированных атак. IDS выполняет функцию «привратника», отслеживая сетевой трафик на предмет необычного поведения, а IPS — своего рода «телохранителя», который заблаговременно блокирует угрозы по мере их возникновения.

Внедрение систем обнаружения вторжений (IDS/IPS) помогает компаниям остановить хакеров до того, как они смогут взломать систему, украсть данные или взять ее под контроль. Без них риск вторжения и потери важной информации значительно возрастает.

.webp)

2.6 Межсетевой экран нового поколения (NGFW)

Межсетевой экран нового поколения (NGFW) — это передовое решение безопасности, которое обеспечивает глубокий анализ входящего и исходящего интернет-трафика предприятия. В отличие от традиционных межсетевых экранов, NGFW способен обнаруживать и предотвращать сложные сетевые атаки на уровне приложений, помогая защитить систему от таких угроз, как сложное вредоносное ПО или сложные вторжения.

В условиях, когда киберпреступники постоянно меняют свою тактику, NGFW действует как надежный «замок», усиливая защиту и минимизируя риски для бизнеса.

2.7. Облачная безопасность

Cloud Security помогает защитить данные и приложения, хранящиеся на удаленных серверных системах. В последние годы участились атаки на облачную инфраструктуру.110%, при этом количество вторжений в облачную среду также возросло.75%. Это делает безопасность облака незаменимым элементом.

Когда предприятия применяют много облачная среда, управление безопасностью станет сложнее. Решение Управление состоянием безопасности облака (CSPM)может поддерживать непрерывный мониторинг, оценку конфигурации и усиление облачной инфраструктуры, помогая эффективно предотвращать возникающие угрозы.

Без облачной безопасности все данные — от веб-сайтов, веб-приложений, информации о клиентах до интеллектуальной собственности — становятся уязвимыми для хакеров.

2.8 Безопасность почтового шлюза

Система безопасности электронной почты (Email Gateway Security) — это первая линия обороны, контролирующая все отправляемые и получаемые электронные письма внутри предприятия. Эта система помогает блокировать спам, фишинговые письма и вредоносное ПО до того, как они попадут в почтовые ящики пользователей.

Электронная почта является излюбленным каналом атак для хакеров, когда 44% малых и средних предприятий пострадали от киберугроз за последний год от взломанных систем электронной почты. Без решений по защите электронной почты компании рискуют быть украденными, взломанными или зараженными вирусами в результате сложных фишинговых кампаний.

>>> Узнать больше: Что такое шлюз? Узнайте больше о сетевых шлюзах.

2.9. Управление корпоративными паролями (EPM) и управление привилегированным доступом (PAM)

Управление паролями — одно из незаменимых решений безопасности для предприятий, особенно малого и среднего бизнеса. Скотт Шобер, президент и генеральный директор Berkeley Varitronics Systems, однажды подчеркнул:

«Одной из основных причин риска в малом бизнесе является то, что пользователи и сотрудники не создают и не управляют паролями должным образом».

Два важных инструмента — это EPM (Enterprise Password Management) и PAM (Privileged Access Management), которые помогают компаниям контролировать и защищать пароли и важные права доступа. EPM — это своего рода сейф для хранения паролей, в то время как PAM предназначен для управления доступом к высоко привилегированным учетным записям.

Отсутствие этих систем может иметь серьезные последствия. Например, в прошлом году INDRIK SPIDER скомпрометировал учётные данные, хранящиеся в Azure Key Vault и SharePoint, из-за ненадлежащего управления паролями. В другой атаке SCATTERED SPIDER воспользовался отсутствием системы PAM для генерации новых ключей административного доступа, тем самым незаконно расширив привилегии.

Осознавая этот риск, многие малые и средние предприятия заблаговременно усилили меры безопасности: 59% внедрили двухфакторную аутентификацию (2FA), а 37% внедрили средства контроля доступа.

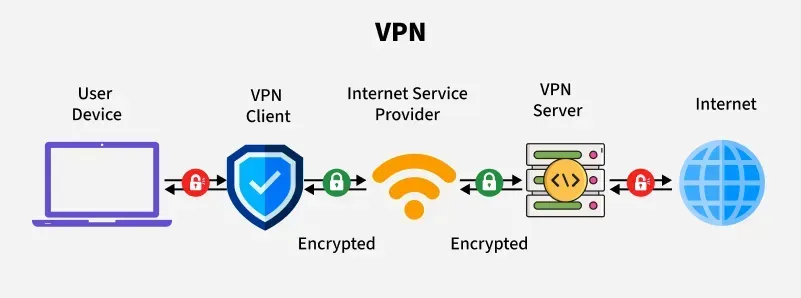

2.10. Аутентификация и VPN-сервисы

Службы аутентификации и VPN направлены на обеспечение безопасного доступа к сети, независимо от того, находятся ли сотрудники в офисе или работают удаленно.

Грамотно управляемая система аутентификации не только предотвращает несанкционированный доступ, но и шифрует данные, передаваемые через интернет, защищая информацию от кражи или отслеживания. VPN также являются мощными инструментами защиты бизнес-данных, но выбор неправильного провайдера может быть рискованным. Поэтому приоритетное использование прозрачных VPN с открытым исходным кодом поможет обеспечить максимальную безопасность.

Без этих сервисов ваша сеть становится уязвимой для атак. При краже конфиденциальной информации злоумышленники могут легко прочитать и использовать её. В отличие от этого, при использовании аутентификации и VPN-сервисов данные шифруются, поэтому даже в случае взлома хакеры не смогут получить к ним доступ и воспользоваться ими.

>>> Узнать больше: 10 лучших бесплатных VPN-приложений

2.11. Защита конечных точек

Защита конечных точек — ключ к безопасности каждого подключенного к сети устройства, от ноутбуков до смартфонов. Это критически важный уровень защиты, который предотвращает атаки вредоносных программ и хакеров через устройства, используемые сотрудниками для доступа к корпоративным системам.

Например, когда сотрудник работает удалённо с незащищенным устройством, хакеры могут использовать его как шлюз для доступа к внутренним системам. Защита конечных точек предотвращает проникновение вирусов, программ-вымогателей и шпионского ПО, обеспечивая безопасность всей корпоративной сети.

>>> Узнать больше: Что такое конечная точка? Роль и практическое применение в компьютерной системе.

2.12. Ведение журнала и мониторинг

Журналы и мониторинг служат безопасным хранилищем данных для вашего бизнеса, фиксируя каждое событие, происходящее в вашей сети. Эти журналы анализируются для раннего выявления аномалий или подозрительной активности, что позволяет службам безопасности быстро реагировать на угрозы, системные сбои или несанкционированное использование данных.

Без мониторинга журналов предприятия могут легко пропустить предупреждения о кибератаках, что снижает их способность вовремя предотвращать их и затруднит определение причины инцидента в случае его возникновения.

2.13 Восстановление системы

Даже с надёжными системами безопасности компании всё равно могут стать мишенью для хакеров. Восстановление системы — важный резервный план, позволяющий восстановить данные и вернуть систему в рабочее состояние после инцидента.

Гарантировать Целевое время восстановления (RTO)Короткое время реагирования играет ключевую роль в обеспечении непрерывности бизнеса, помогая быстро восстанавливать критически важные системы после атаки. Эффективные инструменты восстановления минимизируют время простоя, защищают производительность и прибыль и особенно важны для малого бизнеса.

Отсутствие планирования или неэффективные инструменты восстановления могут привести к длительному и дорогостоящему восстановлению и долгосрочному ущербу репутации и прибыльности бизнеса.

>>> Узнать больше: Что такое порт? Роль и точная классификация

3. Как выбрать правильное решение по кибербезопасности для малого и среднего бизнеса

Выбор правильного решения по кибербезопасности для малого и среднего бизнеса подобен выбору качественных замков для дверей и окон, обеспечивающих комплексную защиту от внешних вторжений. Вот ключевые факторы, которые помогут вам обеспечить оптимальную безопасность вашей системы:

Многоуровневая защита

Отдавайте предпочтение инструментам, которые полностью интегрируют такие функции, как антивирус, защита от вредоносных программ, защита электронной почты, расширенное обнаружение и предотвращение угроз. Объединение этих функций на централизованной панели управления не только упрощает управление, но и экономически эффективно.

Автоматическое обновление

Решения по безопасности должны поддерживать автоматические обновления, чтобы вы не пропустили последние исправления безопасности, так же, как вы регулярно меняете замки, чтобы избежать использования сложных ключей, которыми могут воспользоваться злоумышленники.

Простое, интуитивно понятное управление

Простой в использовании интерфейс и интуитивно понятные инструменты аналитики помогут вашей команде быстро и точно отслеживать и устранять инциденты безопасности.

Автоматическое резервное копирование и восстановление данных

Возможности непрерывного резервного копирования данных обеспечат надежную защиту ваших цифровых активов даже в случае непредвиденных сбоев системы.

Обучение сотрудников

Безопасность — это не только технологии, но и люди. Эффективные решения должны сопровождаться программами обучения, повышающими осведомленность, помогающими сотрудникам распознавать и предотвращать такие риски, как мошенничество и сетевые вторжения.

Гибкая масштабируемость

Выбирайте систему, которая может расти вместе с вашим бизнесом, что позволит легко масштабировать защиту без необходимости менять все решение по мере роста вашего бизнеса.

Диапазон защиты нескольких устройств

Убедитесь, что ваше решение способно защитить все устройства, используемые в вашем бизнесе, от настольных компьютеров и ноутбуков до мобильных устройств, поскольку любое устройство может стать слабым местом для злоумышленников.

Посмотрите реальные отзывы клиентов

Ознакомление с отзывами аналогичных предприятий даст вам истинное представление об эффективности и надежности решения, что поможет вам выбрать правильный инструмент, соответствующий вашим потребностям и бюджету.

4. Заключение

Кибербезопасность сегодня — это уже не просто использование обычного антивирусного ПО. С ростом изощренности кибератак и совершенствованием навыков и методов хакеров цифровая безопасность становится важнее, чем когда-либо.

Эффективным решением является построение многоуровневой системы безопасности для оперативного обнаружения и устранения потенциальных уязвимостей в сетевой среде.

Не позволяйте масштабам и сложности кибербезопасности сбить вас с толку. Определите приоритеты безопасности, наиболее важные для вашего бизнеса, и сосредоточьтесь на их решении в первую очередь.

Если вас беспокоит кража личных данных, начните с просмотра в режиме инкогнито. Эта функция скрывает ваш цифровой отпечаток, снижая вероятность отслеживания вашей активности в интернете хакерами.

Когда вы будете готовы вывести свою безопасность на новый уровень, попробуйте наш браузер с защитой от обнаружения.Хидемиум Благодаря 3-дневной бесплатной пробной версии и 1000 профилей вы сможете пользоваться интернетом более безопасно и эффективно.

🎯 Загрузите Hidemium сегодня и попробуйте бесплатно в течение 3 дней!

Читайте также

Ищете простой, надежный и не требующий вложений способ заработка в интернете? Ознакомьтесь с этим списком из 20 лучших сайтов с платными опросами, где можно получить вознаграждение, например, деньги, подарочные карты или другие привлекательные бонусы. Статья нижеХидемиум помогут вам понять, как работают платформы опросов, и поделятся советами о том, как максимизировать свой доход.1. Что такое[…]

Знаете ли вы? Подробнее 25% профессиональных продавцов eBay Используете несколько аккаунтов, чтобы увеличить доход, распределить риски и избежать постоянной блокировки. Однако управление несколькими аккаунтами eBay без риска попасться — непростая задача, если у вас нет необходимых инструментов.Если вы действительно заинтересованы много аккаунтов eBay, продавая анонимно или внедряя дропшиппинг в[…]

В эпоху электронной коммерции, особенно с появлением моделей печати по запросу (POD) и дропшиппинга, защита бренда играет ключевую роль в поддержании конкурентного преимущества и долгосрочной репутации. Товарные знаки не только защищают права интеллектуальной собственности, но и помогают вашему бренду выделяться и быть легко узнаваемым на рынке. В этой статье объясняется понятие товарного знака,[…]

Изменение IP-адреса на iPhone и телефонах Android это простой трюк, но он приносит пользователям много важных преимуществ. Изменение IP-адреса не только помогает получить доступ к геоограниченному контенту, но и повышает безопасность, предотвращает отслеживание и увеличивает скорость доступа. Давайте пойдем вместе Антидетект Браузер Хидемиум Подробные инструкции смотрите ниже!1. Зачем вам нужно[…]

Что такое ExpressVPN?Это одно из ключевых слов, которое больше всего интересует пользователей сегодня, особенно в контексте растущей потребности в защите персональных данных и доступе к Интернету без ограничений. Expressvpn — это известная служба виртуальной частной сети (VPN), которая позволяет пользователям безопасность личной информации и Обход гео-ограничений. Давайте Антидетект[…]

В цифровую эпоху, Используйте несколько аккаунтов WhatsApp на одном устройстве Это уже не странно. Многим пользователям необходимо разделять личные и рабочие контакты или профессионально и научно управлять обслуживанием клиентов, продажами и маркетингом.Согласно информации из официального блога WhatsApp, платформа теперь поддерживает добавить вторую учетную запись на устройство Android[…]