В современную цифровую эпоху защита конфиденциальности в интернете и скрытие IP-адреса от наблюдения третьих лиц становятся всё более важными. Каждое действие в сети оставляет следы, включая операционную систему, веб-браузер и особенно IP-адрес. Если злоумышленники получат доступ к вашему IP-адресу, они смогут определить ваше местоположение и даже атаковать ваш компьютер, чтобы украсть личные данные и пароли. Поэтому поиск способов обхода запрета IP становится необходимым для тех, кто хочет сохранить анонимность и безопасность при веб-серфинге. Ниже представлены наиболее распространённые способы обойти запрет IP.

.png)

1. Почему важно скрывать IP-адрес?

Существует множество причин, по которым вам может потребоваться скрыть свой IP-адрес при работе в интернете. Это может быть связано с вашей личной конфиденциальностью, безопасностью или просто желанием избежать неудобств, таких как назойливая реклама. Когда вы посещаете любой сайт, ваш IP-адрес записывается вместе с другой информацией, например, операционной системой, браузером и даже вашим географическим местоположением. Вот несколько основных причин, чтобы скрыть IP-адрес:

Безопасность и анонимность: Даже если вы не совершаете ничего подозрительного, хакеры могут использовать ваш IP-адрес, чтобы взломать ваш компьютер, украсть личные данные и совершать мошеннические действия.

Назойливая реклама: Онлайн-реклама становится всё более раздражающей, преследуя пользователей на каждом посещённом ими сайте.

Обход запретов: Если вас несправедливо заблокировали на сайте или форуме, смена или скрытие IP-адреса поможет обойти эти ограничения.

2. Что такое IP-адрес?

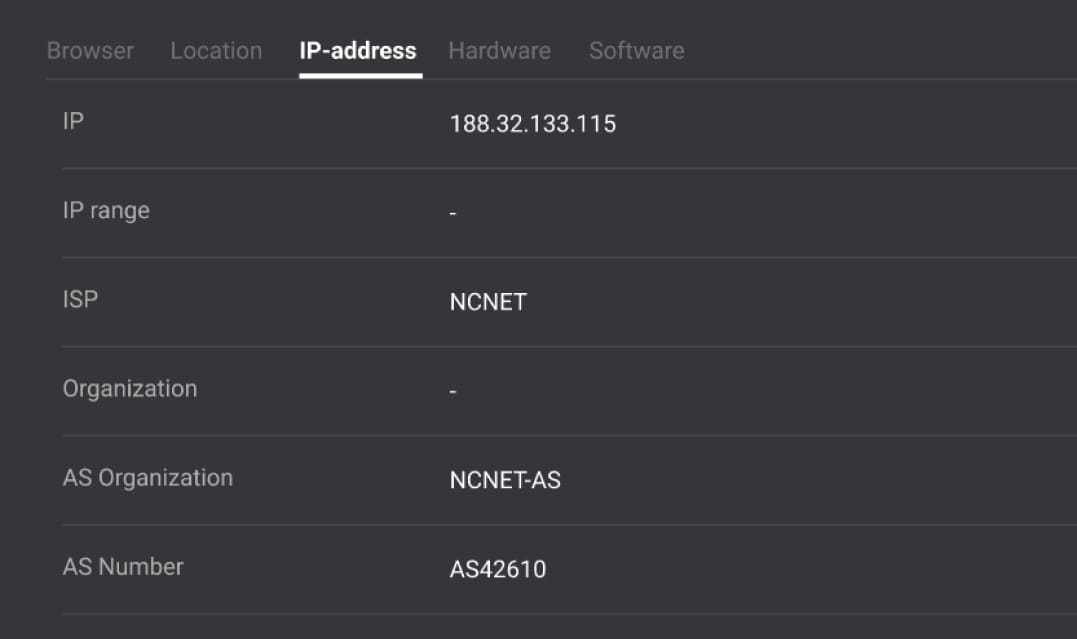

Чтобы понять, как обойти блокировку IP, необходимо разобраться, что такое IP-адрес. IP-адрес (Internet Protocol address) — это уникальный идентификатор устройства в сети, который позволяет другим устройствам определить, куда отправлять и откуда получать данные.

Существуют две основные версии IP-адресов: IPv4 и IPv6. Несмотря на различия в их форматах, их суть остается неизменной — предоставлять информацию об устройстве в сети. IP-адрес может быть статическим (постоянно закрепленным за устройством) или динамическим (изменяющимся при каждом новом подключении к сети).

3. Какие существуют методы обхода блокировки IP?

3.1 Использование прокси и SOCKS

Прокси-серверы — это посредники, которые позволяют скрыть ваш реальный IP-адрес при доступе к онлайн-сервисам. Прокси бывают HTTP, SOCKS4 и SOCKS5, каждый из которых обладает различными характеристиками и уровнем безопасности. SOCKS особенно универсален, так как поддерживает все типы протоколов, включая TCP/IP и UDP/IP, что упрощает обход ограничений и обеспечивает анонимность в Интернете.

HTTP-прокси: Легко найти и использовать, но они менее безопасны, так как могут раскрыть ваш IP-адрес через HTTP-заголовки.

SOCKS-прокси: Популярны благодаря поддержке множества протоколов и более высокому уровню анонимности.

3.2 VPN (Виртуальная частная сеть)

VPN (Virtual Private Network) — это распространённый метод смены IP-адреса и защиты данных при доступе в Интернет. VPN шифрует весь трафик между вашим устройством и сервером VPN, скрывая ваш реальный IP-адрес и обеспечивая безопасное подключение. Некоторые сервисы VPN предлагают двойное шифрование (Double VPN), повышающее уровень безопасности.

OpenVPN: Один из самых популярных и надёжных вариантов, поддерживает TCP/IP и обеспечивает отличную защиту данных пользователей.

3.3 Использование Tor (The Onion Router)

Tor — это распределённая сеть, которая помогает пользователям анонимно просматривать Интернет, шифруя трафик и перенаправляя его через несколько серверов. Каждый пакет данных в Tor шифруется трижды и проходит через три случайно выбранных узла, что делает отслеживание пользователей практически невозможным.

3.4 SSH-туннелирование

SSH (Secure Shell) — это протокол шифрования, который обеспечивает безопасное удалённое подключение и передачу данных. SSH-туннелирование можно использовать для смены IP-адреса без необходимости установки сложного VPN-программного обеспечения. Это простой и недорогой способ защитить конфиденциальность и анонимность в Интернете.

3.5 JAP (Java Anon Proxy)

JAP — это программное обеспечение, разработанное в Германии, которое помогает сохранять анонимность в Интернете. JAP работает, шифруя пользовательские запросы и перенаправляя их через промежуточные серверы (mix servers), что позволяет скрыть личность пользователя при доступе к онлайн-ресурсам.

3.6 Анонимайзеры P2P

Одним из мощных инструментов для обхода блокировок и сохранения анонимности являются распределённые P2P-сети. Эти системы соединяют компьютеры пользователей по всему миру, позволяя обойти ограничения и цензуру, а также защитить конфиденциальность.

3.7 Антидетект-браузеры

Антидетект-браузеры — это программы, которые скрывают ваш IP-адрес и изменяют другие параметры подключения, создавая полностью новую «онлайн-личность». Это помогает не только обойти блокировку IP, но и избежать отслеживания через такие параметры, как отпечаток браузера (browser fingerprint).

4. Заключение

Из всех методов, Tor и P2P являются бесплатными и наиболее безопасными, однако они требуют сложной настройки и не удобны для регулярного использования. VPN и OpenVPN — идеальный выбор, если вам нужно среднее по уровню безопасности решение с разумной ценой. SSH туннелирование — это экономичный вариант, но требует определенных навыков настройки. Наконец, если вам нужно простое решение с максимальной безопасностью, стоит обратить внимание на антидетект-браузеры.

Каждый метод имеет свои преимущества и недостатки, и вам следует выбрать решение, которое соответствует вашим потребностям и уровню безопасности при серфинге в Интернете или работе онлайн.

Читайте также

В цифровую эпоху заработок в интернете (MMO) стал популярной тенденцией, предлагая гибкие и доступные возможности для каждого. Независимо от того, хотите ли вы получить дополнительный доход или создать долгосрочный бизнес, всегда найдутся подходящие варианты. Однако новичкам может быть сложно разобраться в огромном потоке информации. Не беспокойтесь! Эта статья расскажет о 22 реальных способах[…]

Забанить свой аккаунт Reddit может быть неприятно, особенно если вы не знаете, почему это произошло. Понимание причин и того, как это исправить, может помочь вам быстро восстановить доступ или безопасно создать новый аккаунт. В этой статье, Хидемиум подробно проанализируем распространенные причины блокировки аккаунтов Reddit, продолжительность блокировки и что следует учитывать при создании новой[…]

Reddit продолжает удерживать позицию одной из самых популярных платформ на сегодняшний день, насчитывая более 100 000 пользователей.50 миллионов ежедневно активных пользователей Однако пользователи не всегда могут получить бесперебойный доступ к Reddit. В некоторых регионах доступ может быть ограничен, а механизм...строгое обнаружение ботов Система Reddit затрудняет управление учетными записями и[…]

Партнерский маркетинг Pinterest Один из самых простых, самых устойчивых и наименее конкурентных способов заработать деньги онлайн сегодня. С возможностью использовать органический трафик Благодаря платформе с миллионами пользователей, которые ежедневно ищут идеи, вы можете получать пассивный доход, не имея собственного веб-сайта.В этом подробном руководстве Хидемиум будет сопровождать вас от[…]

В 2025 году потребность в управлении несколькими учетными записями на таких платформах, как Facebook, Amazon или TikTok, возрастает, особенно для партнерских маркетологов, владельцев магазинов электронной коммерции и экспертов по цифровой рекламе. Индиго-браузерБраузер-антидетект, ориентированный на российский рынок, отличался простым интерфейсом и базовыми возможностями снятия отпечатков[…]

Для создателей контента, увеличить просмотры TikTok— это ключ к расширению охвата, повышению видимости и привлечению новых подписчиков. Так как же вам увеличить просмотры TikTok бесплатно При этом сохраняя эффективность? В этой статье Хидемиум поделюсь с вами 15 простых, но чрезвычайно полезных способов для увеличения просмотров TikTok совершенно бесплатно.1. Поймите, как работает алгоритм[…]

.png)